Cloud : le verrou saute, l’exode peut commencer

Pendant des années, les géants du cloud ont prospéré en s’appuyant sur un mélange redoutable de performance, d’écosystème… et d’enfermement. Le Data Act, applicable depuis le 12 septembre 2025, commence à fissurer ce modèle en imposant un vrai droit à la portabilité et en supprimant totalement les frais d’egress, ces péages facturés pour sortir ses […]

Fuites de données publiques : l’usager prévenu, mais livré à lui-même

ANTS, plateforme e-campus de la Police nationale, Métropole Aix-Marseille-Provence. En quelques jours, trois alertes différentes, trois contextes différents, mais un même réflexe institutionnel. Informer tardivement, recommander la vigilance, renvoyer chacun à sa boîte mail, à ses mots de passe et à son sang-froid. C’est toujours le même scénario, et toujours la même charge reportée sur […]

Le “mini wallet” européen sur l’âge, ou l’étrange aveu d’impatience de Bruxelles

En annonçant, il y a quelques jours, qu’une application européenne de vérification d’âge était techniquement prête, la Commission européenne a voulu envoyer un signal politique fort sur la protection des mineurs en ligne. Mais cette accélération pose une question plus embarrassante. Pourquoi Bruxelles parvient-elle à sortir rapidement un portefeuille spécialisé, limité à un seul usage, […]

Enfants ukrainiens déportés : quand l’OSINT et l’IA deviennent des armes d’enquête

Les 16 et 17 avril 2026, Europol a réuni à La Haye 40 enquêteurs de 18 pays, aux côtés de la Cour pénale internationale et de plusieurs partenaires, pour un hackathon OSINT consacré à la localisation d’enfants ukrainiens transférés ou déportés de force. Résultat : 45 dossiers d’information ont été produits et transmis aux autorités […]

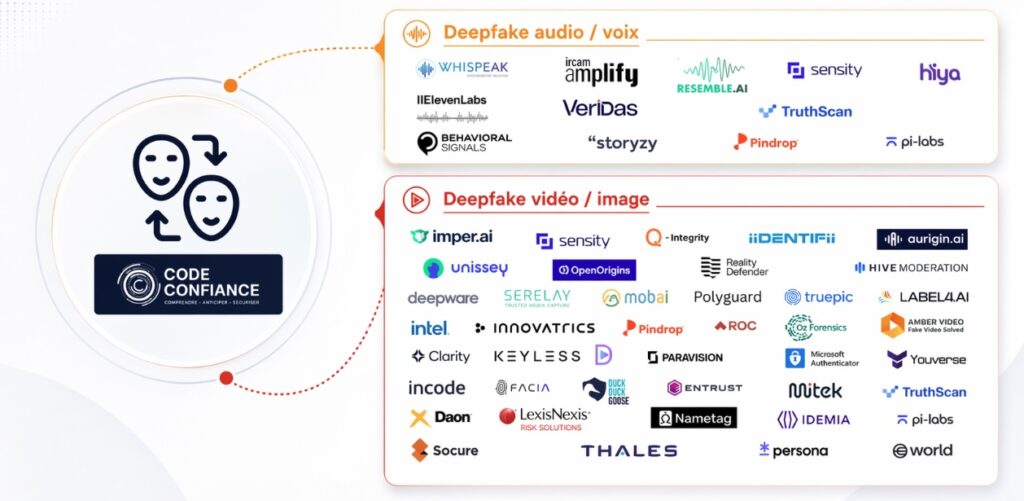

Label4.ai et la détection des contenus IA : un marché qui bascule vers la conformité

La start-up française Label4.ai entre dans une phase offensive de commercialisation avec une promesse devenue centrale pour l’économie numérique : détecter, marquer et tracer les contenus générés ou manipulés par intelligence artificielle. Le sujet est sérieux, car derrière la promesse technologique, une vraie bataille s’ouvre entre détection forensique, watermarking, standards de provenance et exigences réglementaires […]

Comptes mules : l’infrastructure invisible de la fraude

Les comptes mules sont au cœur de l’économie criminelle numérique. Ils permettent d’encaisser, de disperser et de blanchir les fonds volés, tout en tenant les commanditaires à distance. Leur montée en puissance montre les failles persistantes des établissements financiers, encore trop fragmentés entre identité, fraude et AML. Le compte mule est un maillon clé de […]

Quand le faux devient une industrie

Fausses déclarations, faux sites, fausses publicités, faux cabinets d’avocats, faux profils, faux médias. Le numérique n’a pas créé le mensonge, mais il lui a donné une échelle, une vitesse et un habillage professionnel inédits. Le problème n’est plus seulement la circulation d’informations erronées. C’est la production industrielle de signes de légitimité destinés à tromper des […]

Identity Week Europe 2026

📅 9 – 10 juin 2026 | 9h00📍 Amsterdam – RAI Les 9 et 10 juin 2026, Code Confiance sera présent à Identity Week Europe, au RAI d’Amsterdam, pour couvrir l’un des événements les plus structurants du moment sur l’identité numérique, les wallets, la fraude, l’authentification et la confiance numérique en Europe. Depuis vingt ans, […]

La Fabrique de la Confiance Numérique 2026

Longtemps perçue comme un socle implicite des usages digitaux, la confiance est aujourd’hui mise à l’épreuve. Faux documents, usurpations d’identité, manipulation des contenus, dépendances technologiques, pression réglementaire… les signaux d’alerte se multiplient et convergent vers une même réalité : le modèle actuel ne tient plus. C’est dans ce contexte que s’inscrit La Fabrique de la […]

Fuites de données : le « printemps noir » de 2026 pour nos vies numériques

Fonction publique, éducation, sport, voyage. Les secteurs changent, mais le scénario reste le même. Des données personnelles sont aspirées, revendues, recroisées, puis utilisées pour des fraudes de plus en plus crédibles. Les incidents récents touchant Compas, EduConnect, Basic-Fit et Booking confirment que, malgré le RGPD et malgré les discours sur la conformité, les exfiltrations massives […]