Protection des mineurs : le Sénat instaure une “liste noire” des réseaux sociaux

Petite révolution dans le paysage numérique français : le Sénat a adopté, le 31 mars 2026, une proposition de loi visant à durcir l’accès aux plateformes numériques pour les moins de 15 ans. Entre volonté de protection de la jeunesse et défis techniques de mise en œuvre, le texte introduit un dispositif inédit : une […]

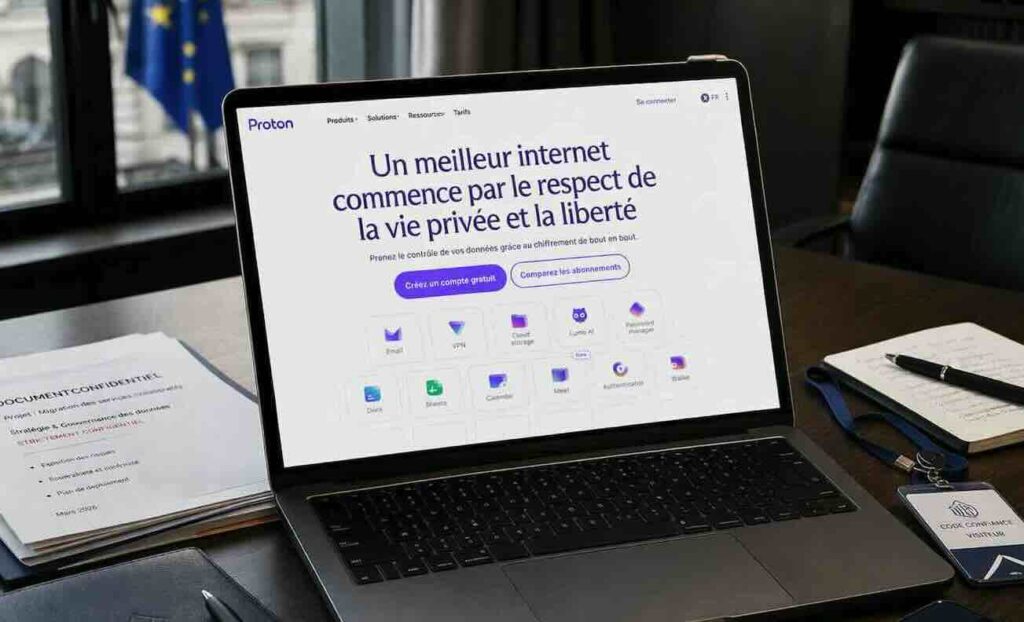

Proton veut devenir l’alternative européenne à Google et Microsoft

Avec le lancement de Proton Workspace et de Proton Meet, l’éditeur suisse cherche désormais à s’imposer comme une suite de travail complète, capable de séduire les organisations qui veulent réduire leur dépendance aux géants américains. Mais sa promesse de souveraineté résiste-t-elle vraiment à l’épreuve des usages ? Proton a compris que les entreprises ne voulaient […]

La cybersécurité au Louvre : un défi permanent

Responsable de la sécurité des systèmes d’information du musée du Louvre, Christophe Delpierre gère l’un des périmètres cyber les plus singuliers de France : neuf millions de visiteurs par an, des œuvres inestimables, des systèmes aussi divers que la billetterie, la climatisation des salles et les bases de données patrimoniales. Rencontre avec un RSSI qui […]

Routeurs étrangers : l’interdiction américaine ne masque-t-elle pas les vraies failles de cybersécurité ?

Le 23 mars 2026, la FCC (Federal Communications Commission) américaine a ajouté à sa Covered List les routeurs grand public produits dans des pays étrangers. Concrètement, cela veut dire que les nouveaux modèles concernés ne peuvent plus obtenir d’autorisation de la FCC, donc ne peuvent plus entrer normalement sur le marché américain. En revanche, la […]

Cybermalveillance.gouv.fr change d’échelle et s’impose comme le guichet public de la cyber du quotidien

La présentation du rapport d’activité 2025 de Cybermalveillance.gouv.fr confirme que la cybersécurité n’est plus seulement un enjeu d’experts. Elle devient un sujet de sécurité du quotidien, au point d’appeler une réponse publique plus lisible, plus massive et plus structurée. C’est le sens du message porté par la ministre déléguée chargée de l’Intelligence artificielle et du […]

Q-Day : face au vertige quantique, le marché entre dans l’ère de l’inventaire

À l’approche du Forum InCyber qui se tiendra la semaine prochaine à Lille, un enjeu de résilience vient bousculer les agendas traditionnels : la transition cryptographique post-quantique. Si le fameux « Q-Day », ce moment théorique où un ordinateur quantique sera capable de briser les standards cryptographiques actuels, semble relever d’un horizon technique encore incertain, […]

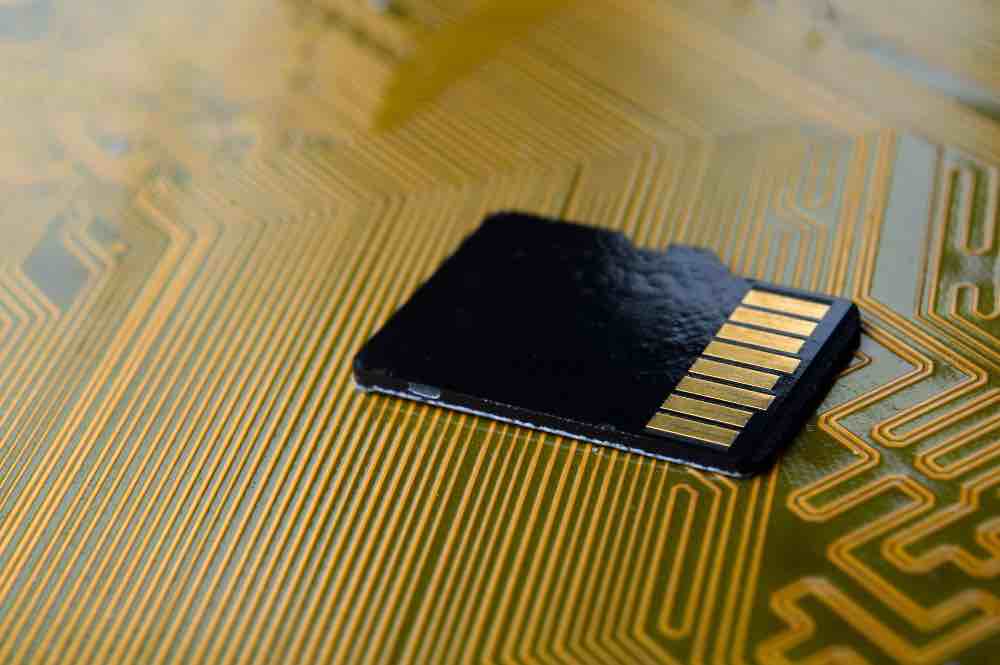

Quand la SIM IoT devient une arme

La sécurité IoT a longtemps été pensée en termes de protocoles, de chiffrement, de mises à jour firmware. Rarement en termes de visserie. C’est pourtant là que commence parfois la fraude : un boîtier mal fixé, un équipement accessible, et une carte SIM extraite en quelques secondes. Ce que l’on croyait être un simple “tuyau” […]

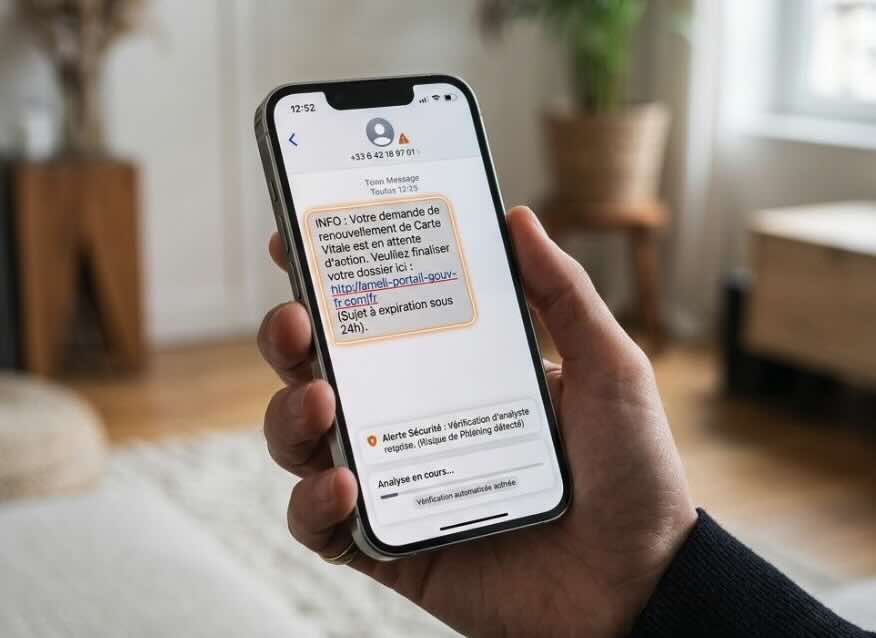

Dark web, phishing, SMS frauduleux : NordVPN pousse la cybersécurité grand public vers l’ère de la vérification

Avec la fin de Dark Web Report chez Google, un espace s’ouvre dans la cybersécurité grand public. NordVPN tente de l’occuper avec deux outils complémentaires : l’un pour détecter l’exposition de données personnelles sur le dark web, l’autre pour analyser les messages suspects. Avec Dark Web Monitor Pro, l’éditeur ne se limite plus à la […]

L’espace, la nouvelle frontière de la confiance numérique

Pendant longtemps, l’espace a été perçu comme un terrain de prestige, d’exploration ou de puissance militaire. Mais aujourd’hui, l’espace est surtout en train de devenir une couche critique du cyberespace. Ce qui s’y joue touche directement à la résilience des télécommunications, la sécurité des échanges, la maîtrise des données, la continuité des services et, au […]

IAM : avec le rachat de Zygon, Memority veut étendre la visibilité sur les identités numériques

Un an après sa levée de 13 millions d’euros auprès de Tikehau Capital, Memority passe à l’action sur le terrain de la croissance externe. L’éditeur français d’Identity and Access Management vient d’annoncer l’acquisition de Zygon, une société américaine spécialisée dans la visibilité sur les applications SaaS, les comptes et les usages qui échappent aux processus […]