KYC partagé : Bpifrance montre la voie, mais le culte du justificatif papier a la peau dure

Loin d’être une lubie, le KYC partagé apparaît comme une réponse concrète à un problème absurde. En effet, en 2026, des entreprises continuent d’envoyer les mêmes pièces à répétition à plusieurs banques, comme si la duplication produisait de la confiance. Avec Conformitee, Bpifrance pousse un dossier KYC mutualisé, réutilisable et mis à jour dans la […]

Polymarket : le capteur météo qui révèle la nouvelle surface d’attaque des marchés prédictifs

Deux pics de température suspects. Deux paris gagnants. Une plainte de Météo-France. L’affaire aurait pu rester une curiosité de joueurs en ligne. Elle dit pourtant beaucoup plus sur la fragilité des marchés prédictifs, ces plateformes où l’on mise sur des événements réels, de la météo aux élections, en passant par les crises géopolitiques. Les 6 […]

Facturation électronique : après l’ANTS, peut-on encore croire au mythe du flux parfaitement sécurisé ?

Le piratage de l’ANTS tombe au pire moment. Alors que l’État demande aux entreprises de basculer vers la facturation électronique, cette fuite de données rappelle à tout l’écosystème que numériser un flux critique ne le rend pas sûr par magie. La vraie question pour les entreprises, comme pour la DGFiP, étant maintenant de savoir si […]

Fuites de données publiques : l’usager prévenu, mais livré à lui-même

ANTS, plateforme e-campus de la Police nationale, Métropole Aix-Marseille-Provence. En quelques jours, trois alertes différentes, trois contextes différents, mais un même réflexe institutionnel. Informer tardivement, recommander la vigilance, renvoyer chacun à sa boîte mail, à ses mots de passe et à son sang-froid. C’est toujours le même scénario, et toujours la même charge reportée sur […]

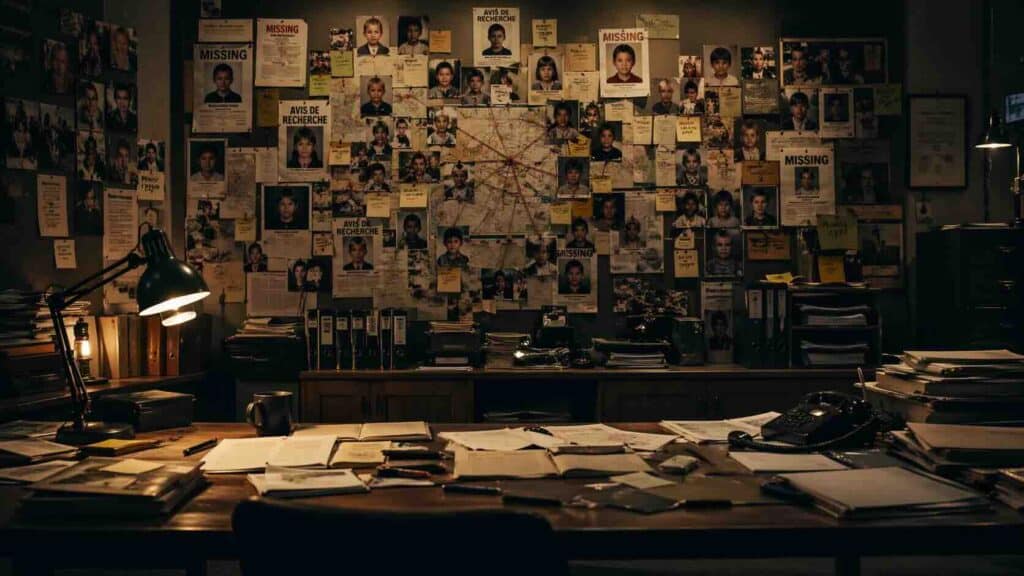

Enfants ukrainiens déportés : quand l’OSINT et l’IA deviennent des armes d’enquête

Les 16 et 17 avril 2026, Europol a réuni à La Haye 40 enquêteurs de 18 pays, aux côtés de la Cour pénale internationale et de plusieurs partenaires, pour un hackathon OSINT consacré à la localisation d’enfants ukrainiens transférés ou déportés de force. Résultat : 45 dossiers d’information ont été produits et transmis aux autorités […]

Fuites de données : le « printemps noir » de 2026 pour nos vies numériques

Fonction publique, éducation, sport, voyage. Les secteurs changent, mais le scénario reste le même. Des données personnelles sont aspirées, revendues, recroisées, puis utilisées pour des fraudes de plus en plus crédibles. Les incidents récents touchant Compas, EduConnect, Basic-Fit et Booking confirment que, malgré le RGPD et malgré les discours sur la conformité, les exfiltrations massives […]

Bureautique, collaboration, IA : les offres souveraines européennes veulent enfin devenir des choix crédibles

Longtemps, les solutions souveraines ont occupé une place paradoxale sur le marché. Politiquement désirables, elles n’étaient pas perçues comme vraiment crédibles face aux suites américaines dominantes. Trop fragmentées, trop techniques, trop éloignées des usages réels. Mais les lignes bougent. Avec Euro-Office, Jamespot et désormais Sopra Steria, plusieurs acteurs européens et français tentent de démontrer qu’il […]

Souveraineté numérique : l’État veut passer du discours à la désintox aux dépendances extra-européennes

Un séminaire interministériel a marqué une nouvelle étape dans la stratégie française de souveraineté numérique. Au programme : la sortie de Windows pour les postes de travail de la DINUM, des plans d’action imposés à chaque ministère d’ici l’automne, et la volonté affichée de structurer une alliance public-privé autour d’alternatives européennes. Mercredi 8 avril 2026, […]

Cyber-négociateur : dans la mécanique froide des rançons

Le cyber-négociateur ne ressemble ni à un héros de série, ni à un gourou de la cybersécurité. Dans la réalité, son rôle consiste à entrer en contact avec des groupes criminels, à évaluer les dégâts qu’ils ont perpétré au sein des systèmes d’une entreprise, à mesurer les marges de manœuvre d’une victime et à tenter […]

Rappel massif chez Stellantis : la sécurité produit se joue aussi sur le terrain de la confiance

Jusqu’à 700 000 véhicules rappelés dans le monde, dont 212 000 en France, pour un risque d’incendie. Avec ce nouvel épisode, Stellantis nous rappelle que, dans l’automobile, la confiance ne se joue plus seulement au moment de l’achat, mais aussi quand un constructeur détecte un défaut, l’assume, l’explique et le traite. Le rappel est massif […]