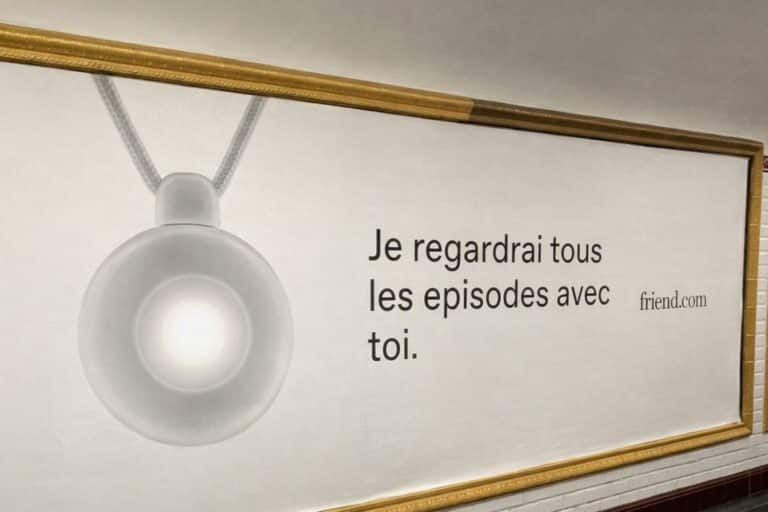

Dans le fret, l’attaquant ne force plus la porte : il emprunte le badge. Un identifiant volé suffit à circuler librement dans TMS, bourses de fret et plateformes de paiement. L’identité est devenue le convoyeur et sa compromission, le nouveau ransomware silencieux.

Cette image résume bien ce qui est en train de se passer dans le fret et la logistique. En effet, aujourd’hui, l’attaquant ne force plus la porte. Il a carrément le badge. Il emprunte l’ascenseur, salue le vigile, et circule librement dans les couloirs.

C’est ce que révèle l’activité d’un groupe cybercriminel baptisé « Diesel Vortex », actif depuis septembre 2025. En quelques mois, il aurait déployé 52 domaines frauduleux (des copies soignées de plateformes professionnelles) pour collecter 1 649 identifiants uniques. Les cibles : des opérateurs de fret et de logistique américains et européens, parmi lesquels DAT Truckstop, TIMOCOM, Teleroute, Penske Logistics ou encore Girteka.

Des noms centraux dans l’écosystème du transport. Ce n’est pas un hasard.

L’identité, nouvelle infrastructure critique

Dans la logistique actuelle, tout converge vers des comptes. Un TMS, une bourse de fret, un outil de gestion de flotte, une plateforme de paiement : chacun de ces systèmes s’appuie sur des sessions authentifiées, souvent partagées entre des équipes internes, des prestataires, des sous-traitants, etc. Le principe même de fluidité opérationnelle repose sur cette interconnexion.

C’est précisément ce qui rend un identifiant volé si précieux et en même temps si dangereux. Une fois à l’intérieur, l’attaquant n’a pas besoin d’exploiter une faille technique. Il devient un utilisateur de confiance. Il consulte des bordereaux, valide des expéditions ou déclenche des virements. Il se déplace latéralement, sans déclencher d’alarme, parce que ses actions ressemblent exactement à celles d’un opérateur légitime.

Un ransomware fait du bruit. Un compte compromis, lui, chuchote.

Un problème de gouvernance des identités.

Il serait tentant de réduire cette campagne à une affaire de liens douteux dans des e-mails mal ficellés. Mais le phishing n’est ici que le vecteur d’entrée. La vraie vulnérabilité, c’est l’absence de couche de contrôle autour des identités, internes comme externes.

Dans le secteur du fret, les comptes tiers prolifèrent. Affréteur, transitaire, prestataire de dernière minute, chacun a potentiellement accès à des plateformes critiques. Si ces accès ne sont pas encadrés, supervisés, révocables en temps réel, ils constituent autant de surfaces d’exposition. Et personne ne surveille le badge qui circule.

Ce qu’il faut verrouiller en priorité

Shane Barney, CISO de Keeper Security (spécialiste US de la gestion des accès à privilèges), résume l’enjeu avec clarté : « L’identité est désormais intégrée dans le mouvement des marchandises, des fonds et des données ». La réponse ne peut donc pas être uniquement technique, elle est structurelle.

Concrètement, cela signifie déployer une authentification multi-facteurs résistante au phishing sur toutes les plateformes critiques ; appliquer le principe du moindre privilège aux comptes tiers comme internes ; surveiller en continu les identifiants exposés, et construire une architecture Zero Trust où aucune session n’est considérée comme fiable par défaut.

Ce dernier point est peut-être le plus difficile à intégrer culturellement dans un secteur où la confiance inter-opérateurs est un lubrifiant essentiel. Mais la confiance implicite est exactement ce que les attaquants exploitent.

La confiance explicite, vérifiée, tracée, c’est ce qui protège.

Dans une chaîne logistique, la marchandise suit le bon de commande. Les fonds suivent la validation. Les données suivent l’accès. Si l’accès est compromis, tout le reste l’est aussi. L’identité n’est plus un sujet IT. C’est un enjeu de continuité d’activité.