Diplômée de Sciences Po Grenoble, passée par le conseil, le web, et la mode avant de poser ses valises dans la cybersécurité, Amélie Montet Perrin a fondé Cyber Connect avec une idée fixe : rendre l’écosystème cyber lisible pour tous. Officier de réserve au commandement de cyberdéfense des armées, elle évolue dans un secteur où les femmes représentent à peine 22 % des effectifs (un chiffre qui a à peine bougé depuis 25 ans). Rencontre avec une entrepreneuse à l’esprit tranchant, qui pense la cybersécurité comme une question de culture autant que de technique.

Quel a été le déclic qui vous a poussé à créer Cyber Connect ? Quel manque observez-vous sur le marché ?

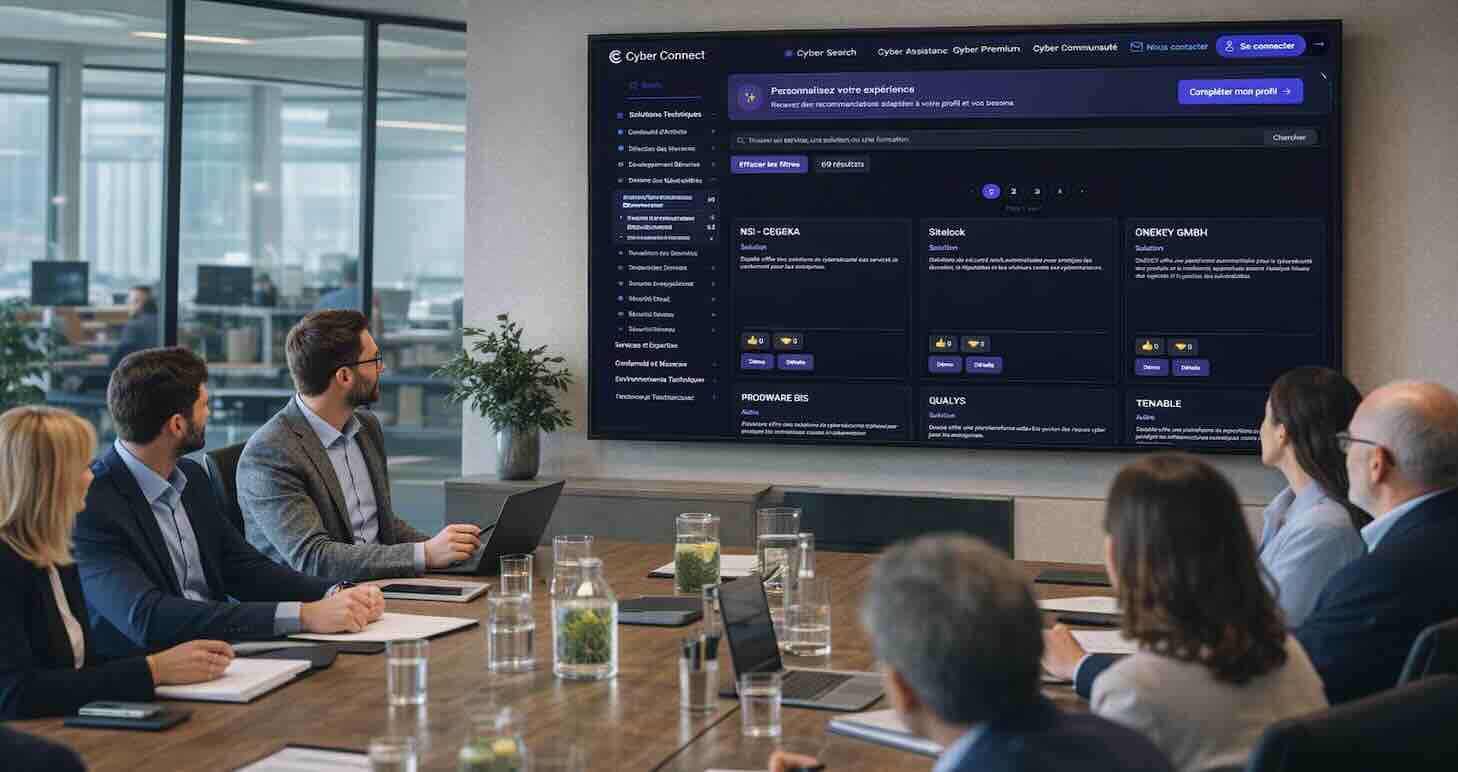

Je suis partie d’une approche besoin. C’est en travaillant dans la cybersécurité, en échangeant avec des entreprises, des experts, des institutions, dans le cadre de mes activités professionnelles et également comme officier de réserve au commandement de cyberdéfense des armées, que j’ai réalisé qu’il y avait un problème concret à résoudre. L’écosystème cyber, même s’il est de plus en plus mature, est aussi très opaque, compliqué à lire et à comprendre. Une véritable jungle, même pour les experts, d’ailleurs. C’est cette idée-là qui m’a conduit à créer Cyber Connect : cartographier et clarifier l’écosystème. L’idée principale, en tout cas, parce que des raisons, j’en ai des milliards.

Quel était votre profil avant de vous lancer dans ce secteur encore très masculin ?

J’ai un profil à la croisée des chemins, entre cybersécurité, intelligence économique et souveraineté numérique. Initialement, j’ai fait Sciences Po Grenoble et je voulais être journaliste, puis travailler dans l’image de marque. Ce qui fait partie de mon storytelling c’est que je dis que je voulais être dans le commentaire de l’information et finalement, je suis dans la sécurité de l’information. Mais entre les deux, j’ai travaillé dans l’art, la mode, la musique, les sites web, l’IT.

J’ai grandi dans une famille à mi-chemin entre la tech et la politique, avec un père entrepreneur et une mère dans la cyber. C’est vraiment ce que je retrouve dans la cybersécurité aujourd’hui, de la technique, de la gestion de la donnée, mais avant tout de la politique. Maintenant, quand on me demande pourquoi j’ai fait Sciences Po pour aller dans la cyber, je n’entre plus dans de grandes explications. De fait, en quoi n’y a-t-il pas de politique dans la cybersécurité ? La base de la cybersécurité est justement la GRC : Governance, Risk, Compliance.

Pour ce qui est du milieu masculin. Il y a environ 22% de femmes dans le secteur, et ça n’a pas bougé depuis la génération de ma mère, qui était elle-même dans la cyber. Je me souviens de photos qu’elle m’envoyait depuis des kick-offs internationaux où elle était la seule femme dans une pièce de 50 personnes.

Quelles ont été les principales difficultés des premières années ?

La problématique de n’importe quel entrepreneur, c’est l’exécution. Moi, j’ai un profil non technique, mais mon activité demande de la technicité, ce n’est pas que de la gouvernance. Il faut acquérir des connaissances en cybersécurité, faire tourner un site, générer du chiffre, répondre à toutes les demandes. Ce sont des problématiques entrepreneuriales classiques, plus que des difficultés spécifiques au sujet.

L’autre difficulté, c’est que même si les institutions ont bien compris l’urgence (NIS2, les législations qui touchent désormais l’économie réelle), les acteurs, eux, ne se sentent pas toujours concernés. En 2024, 15% des TPE françaises avaient été touchées par une cyberattaque et en 2025 57% ce qui est une considérable augmentation, tout en partant du postulat que toutes les entreprises ne déclarent pas les attaques.

Pourtant, même chez celles qui se font pirater, les réflexes ne suivent pas forcément. C’est pour cela que Cyber Connect existe. Nous souhaitons permettre à ceux qui savent exactement ce qu’ils cherchent de benchmarker rapidement les solutions, et à ceux qui n’y connaissent rien de comprendre où ils en sont et ce qu’ils doivent faire.

Quelle est la proposition de valeur centrale de Cyber Connect ? Qu’est-ce qui vous différencie des acteurs déjà établis ?

Déjà, il n’y a pas vraiment d’acteurs établis sur ce positionnement précis. On me compare parfois au Gartner français, ce que j’adore. Mais je ne fonctionne pas comme eux. Je ne fais pas payer des analystes pour valider la qualité des produits. Je suis plus qu’un annuaire, je suis un hub cyber, un peu comme un LinkedIn ou un Discord dédié à la cybersécurité. On peut donner son avis sur un produit, poser une question à la communauté. J’ai plus de 1 000 sociétés référencées, 150 news cyber par jour, plus 150 évènements cyber répertoriés, plus de 300 visiteurs par semaine sur la plateforme et Cyber Connect est encore tout jeune.

La proposition de valeur, si je devais la résumer : être la plateforme de référence avant achat en cybersécurité. Avant, ou après être allé au FIC, aux ASISses, aux ITCM, etc., vous passez par Cyber Connect, que vous soyez RSSI, DSI, DPO, responsable achats, consultant ou fournisseur. Vous avez besoin d’un référentiel technico-fonctionnel qui réponde à votre besoin précis. En France, cette logique de « go-to platform » avant décision d’achat n’est pas encore développée comme aux États-Unis, au UK, ou en Israël. Mais ça va arriver.

À quelles typologies de clients vous adressez-vous en priorité ?

Initialement, je l’ai fait pour les PME et ETI qui allaient se faire réglementer par les directives européennes (NIS2, DORA, etc.…). Mais en réalité, j’intéresse tout le monde, des très grands groupes jusqu’aux TPE, en passant par les secteurs très critiques comme la santé, la défense, etc. Quand tu es expert, tu n’as pas le temps d’éplucher les catalogues. Quand tu es DSI ou RSSI d’une PME, ton périmètre est étendu et ta responsabilité énorme. Si la société n’est pas opérationnelle, tu perds beaucoup d’argent et l’impact est immédiat, direct. Cyber Connect, c’est l’outil pour aller vite, aller juste, et rester dans le bon référentiel.

Comment définiriez-vous la « confiance numérique » pour une organisation aujourd’hui ?

C’est une question complexe, et je vais être honnête, je n’ai pas l’outrecuidance de créer un « label Cyber Connect » pour la définir. Mais ce que je pourrai dire à un RSSI, c’est que la confiance numérique est là pour répondre à la protection du périmètre SSI dans sa globalité : la sécurité des endpoints, la sécurité physique, la politique de sécurité transmise aux collaborateurs, la gouvernance, la gestion des risques. Ce n’est pas tout d’être attaqué, on sait que cela va arriver. La vraie question, c’est : est-ce qu’on a les outils pour y répondre ? Les prestataires ? Et est-ce que vous, vos employés et la direction, savez quoi faire le jour J ? C’est aussi ça, la confiance numérique. Il suffit de voir ce qui s’est passé avec la panne CrowdStrike cet été (des avions cloués au sol parce qu’une mise à jour mal déployée a tout fait planter), qui illustre bien que même les solutions qui ont 5 étoiles au Gartner ne sont pas une garantie absolue. Il faut savoir gérer, piloter, manager la confiance des collaborateurs, clients, données et en tant de crise l’impact ou la perte.

Quelles sont les cybermenaces les plus sous-estimées par les organisations françaises en ce moment ?

L’ingénierie sociale est amplifiée par l’IA, sans hésitation. Les attaques s’industrialisent avec des packs de piratage incluant du ransomware clé en main qui se vendent pour une bouchée de pain sur le dark web. Le phishing est mieux rédigé, les deepfakes rendent les fraudes au président presque indétectables. L’IA redistribue les cartes et rend les arnaques les plus simples redoutablement efficaces. La barrière à l’entrée pour un attaquant n’a jamais été aussi basse. Dans le même temps, les moteurs de détection, les outils à disposition des agents et responsables de cybersécurité sont aussi augmentés et plus performants.

En parlant d’ingénieurie sociale, il y a également une tare humaine, qui est l’arrogance. Entendez cela comme un réflexe psychologique de protection, pas comme un jugement moral. C’est probablement la menace la plus sous-estimée. J’ai rencontré une RSSI qui a repoussé des recommandations urgentes en disant qu’elle avait tout sous contrôle. Deux mois plus tard, elle subissait une attaque majeure. L’arrogance fait croire qu’on est protégé, et elle retarde tout. Le ransomware, lui, est une menace terrifiante dans les faits. J’ai vu une entreprise paralysée pendant plus d’un mois et demi après une attaque. Dans le secteur de la santé, les conséquences vont encore plus loin. Quand un hôpital est piraté, des médecins ne peuvent plus prescrire ni ajuster les traitements de leurs patients. On n’est plus sur une perte financière. On est sur un risque humain direct.

La réglementation européenne (NIS2, DORA, RGPD, etc.) est-elle un moteur ou une contrainte pour vos clients ?

Les deux, selon la maturité. Pour les organisations qui n’avaient pas encore structuré leur approche, NIS2, DORA ou n’importe quelle norme institutionnelle et sectorielle créent une pression positive. Elles obligent à mettre sur la table des sujets repoussés depuis des années. Le RGPD en 2018 a d’ailleurs peu lancé la massification de la cybersécurité et son industrialisation… Aujourd’hui les institutions de tous les secteurs, d’importance vitale ou pas, se protègent. C’est le cas du secteur financier avec DORA. Des sociétés de 15 employés qui gèrent des millions vont devoir se mettre à la cybersécurité en mettant en place des politiques de sécurité des systèmes d’information. C’est aussi pour eux que j’ai créé Cyber Connect, pour qu’ils aient une solution clé en main sans être perdus par manque de connaissances du secteur.

Comment abordez-vous la sensibilisation des collaborateurs, souvent désignés comme le « maillon faible » ?

Je préfère parler de premier rempart. La sensibilisation, c’est un service que nous proposons en priorité, et elle ne se limite pas aux tests de phishing. Elle concerne aussi les développeurs, les administrateurs système, les équipes RH et finance qui manipulent des données sensibles sans avoir les réflexes adaptés. Les RSSI reconnaissent généralement l’importance de cette formation, même si l’exécution peut sembler répétitive. Ce qui compte, c’est de créer un environnement où signaler une anomalie est valorisée et non stigmatisée. Je fais aussi des ateliers fake news dans des lycées dans le cadre de notre groupe mécénat, et je suis souvent horrifiée par la diffusion de l’information aujourd’hui. Il est fondamental d’éveiller les futurs collaborateurs de demain à faire preuve de discernement et d’esprit critique au regard de l’information quelque soit son canal (news, réseaux sociaux, etc.).

L’IA transforme-t-elle votre métier, du côté des attaquants comme de celui qui s’en défendent ?

C’est le grand game changer du moment. L’IA n’est pas nouvelle en cybersécurité, le machine learning est utilisé depuis longtemps dans la détection d’anomalies, mais son ampleur actuelle change tout. Du côté des attaquants, il est question d’industrialisation, de personnalisation des attaques, de baisse des coûts d’entrée. Du côté de la défense, l’IA permet de couvrir une surface d’attaque beaucoup plus large, d’être plus rapide dans la détection de comportements anormaux, de réduire les erreurs humaines et celles des machines. Mais elle crée aussi de nouveaux risques, des modèles mal configurés, des biais, des vecteurs qu’on ne maîtrise pas encore complètement. Il faut de nouvelles politiques de gouvernance de la menace. Le secteur est en pleine mutation, et c’est ce qui le rend passionnant.

Quels sont les projets de développement de Cyber Connect pour les prochains mois ?

Le lancement de la V2 de la plateforme, prévu fin avril, est l’étape majeure. Après un pilote réussi avec plus de 50 clients finaux, nous allons la présenter au Incyber Forum en grande pompe. L’objectif : toucher à la fois les experts du secteur et les décideurs qui arrivent à la cybersécurité par la voie réglementaire, qui n’ont pas forcément le bagage technique mais sont directement concernés par les enjeux de conformité. En parallèle, nous recrutons. L’enjeu des prochains mois, c’est de passer d’une logique de preuve de concept à une vraie dynamique de déploiement. Le modèle est validé, maintenant, on accélère.